مناسب سافٹ ویئر اور جاننے کا طریقہ ، عملی طور پر ہر وہ کام جو آپ اپنے کمپیوٹر کا استعمال کرتے ہوئے کرتے ہیں اس سے باخبر رہ سکتے ہیں اور اسے تشریح کی جا سکتی ہے۔ آخری بار جب آپ لاگ ان ہوئے ، آن لائن گئے ، پروگرام شروع کیا ، یا اپنے سسٹم کو اپ ڈیٹ کیا تو ان میں سے کچھ چیزیں ہی ہیں۔ پھر ایسی چیزیں ہیں جن کے بارے میں آپ کو کوئی اور نہیں جانتا ہے ، اس کا پتہ بھی لگایا جاسکتا ہے۔

اپنی رازداری کو برقرار رکھنے اور گھومنے والی آنکھوں کو اپنے ذاتی کاروبار میں ڈھکنے سے روکنے کے ل probably ، آپ شاید کچھ احتیاطی تدابیر اختیار کریں۔ جب آپ کمرہ چھوڑتے ہو تو کمپیوٹر کو ہمیشہ ہی آن آف کریں یا لاک کریں ، کمپیوٹر کو کسی قابل اعتماد دوست یا رشتے دار کی صحبت میں چھوڑ دیں ، یا کسی قسم کی چوری سے بچنے کے ل it اپنے ساتھ (اگر لیپ ٹاپ) بھی ساتھ رکھیں۔

لیکن اگر آپ اپنے کمپیوٹر کو لاک کرنا بھول جاتے ہیں ، یا وہ قابل اعتماد دوست اتنا قابل اعتماد نہیں ہے جتنا آپ سوچتے ہیں؟ آپ ہر وقت ، ہر وقت اپنا لیپ ٹاپ نہیں لے سکتے ہیں۔ آپ کو یہ احساس بھی ہوسکتا ہے کہ حال ہی میں کوئی آپ کے کمپیوٹر پر موجود ہے لیکن آپ کو یہ بتانے کے لئے کس طرح یقین نہیں ہے۔ ہوسکتا ہے کہ لیپ ٹاپ کو قدرے ہلکا کردیا گیا ہو ، کی بورڈ کی جانب سے کسی انجان ذریعہ سے دھواں پڑا ہے ، اور جب آپ جانتے ہوں گے کہ آپ ہمیشہ اسے بند کردیتے ہیں تو ڑککن کو چھوڑ دیا جاتا ہے۔ کچھ واضح طور پر بند ہے۔

کیا کسی نے چپکے سے آپ کا پی سی استعمال کیا ہے؟ کیا انہیں کوئی ایسی چیز ملی ہے جس کے بارے میں آپ کو زیادہ خفیہ رکھا گیا تھا؟ ہوسکتا ہے کہ تھوڑا سا جاسوس کام کریں۔ آپ کو صرف یہ جاننے کی ضرورت ہے کہ کہاں سے آغاز کیا جائے۔ اگر آپ کو شبہ ہے کہ آپ کے دور میں کوئی اور آپ کے کمپیوٹر کا استعمال کر رہا ہے تو ، آپ یقینی طور پر جاننے کے لئے متعدد تکنیک استعمال کرسکتے ہیں۔

‘کمپیوٹر انٹراڈر’ جاسوس کا کام

یہ یقینی بنانا ضروری ہے کہ آیا آپ کے کمپیوٹر کو کسی بیرونی ذرائع سے سمجھوتہ کیا گیا ہے کیونکہ اس سے آپ کی ذاتی معلومات کو خطرہ لاحق ہے۔ یہ جاننے کے لئے کہ آپ کو کہاں تلاش کرنے کی ضرورت ہے مداخلت کے امکان کو کم کرنے اور ذمہ دار کو ڈھونڈنے میں جو وقت درکار ہوتا ہے اسے کم کرنے میں مدد مل سکتی ہے۔ یہاں کچھ مختلف کام ہیں جن کو جاننے کے ل do آپ کر سکتے ہیں اگر کسی نے آپ کی رضامندی سے آپ کے کمپیوٹر میں لاگ ان کیا ہے۔

حالیہ سرگرمیاں

مخصوص فائلوں اور فولڈرز پر اسٹیٹس کی جانچ پڑتال کا ایک بہترین طریقہ یہ ہے کہ آیا غیر مجاز صارف آپ کے کمپیوٹر تک رسائی حاصل کررہے ہیں۔ آپ نے اپنی حال ہی میں کھولی فائلوں کو چیک کرنے کے ل. یہ جاننے کے لئے کہ آیا وہاں ایک (یا بہت سے) ہیں جن پر نگاہ ڈالی گئی ہے۔ ونڈوز نے اسے ونڈوز 10 کے ساتھ آپ کے کام میں پچھلے نقطہ کی بحالی کے آسان طریقہ کے طور پر متعارف کرایا۔ مائیکرو سافٹ کے تمام پروگرام تفصیل میں بتائیں گے کہ جب فائل کو آخری بار کھولا گیا تھا اور اس میں ترمیم کی گئی تھی لہذا اس بات کا تعین کرنا زیادہ مشکل نہیں ہوگا کہ آیا اس قسم کی مداخلت ہوئی ہے۔

رسائی حاصل کرنا فائل ایکسپلورر ، آپ عام طور پر اسے اپنے ٹاسک بار پر تلاش کرسکتے ہیں فولڈر آئیکن آپ اسے دبانے سے بھی کھینچ سکتے ہیں جیت + E . اس کے بعد آپ کو دستاویزات کے ساتھ ہی کسی اور جگہ پر جانا چاہئے تاکہ آپ اپنی ذاتی فائلیں اسٹور کرسکیں اور ایسی تاریخوں کی جانچ پڑتال کریں جو آپ نے فائل کو آخری بار کھولتے وقت مطابقت نہیں رکھتے۔ فائل کو خود ہی کھولیں اس بات کا تعین کرنے کے لئے کہ کوئی غیر مطلوب ترمیم ہوئی ہے۔

رسائی حاصل کرنا فائل ایکسپلورر ، آپ عام طور پر اسے اپنے ٹاسک بار پر تلاش کرسکتے ہیں فولڈر آئیکن آپ اسے دبانے سے بھی کھینچ سکتے ہیں جیت + E . اس کے بعد آپ کو دستاویزات کے ساتھ ہی کسی اور جگہ پر جانا چاہئے تاکہ آپ اپنی ذاتی فائلیں اسٹور کرسکیں اور ایسی تاریخوں کی جانچ پڑتال کریں جو آپ نے فائل کو آخری بار کھولتے وقت مطابقت نہیں رکھتے۔ فائل کو خود ہی کھولیں اس بات کا تعین کرنے کے لئے کہ کوئی غیر مطلوب ترمیم ہوئی ہے۔

اس میں غوطہ لگانے کے لئے ایک اور جگہ انفرادی ایپس ہوگی زیادہ تر ایپس ایک ایسی خصوصیت کے ساتھ آتی ہیں جس کی مدد سے آپ اپنی فائلوں میں حالیہ ترمیمات اور اضافوں کی جانچ پڑتال کرسکتے ہیں نیز آخری مرتبہ اس تک رسائی حاصل کی گئی تھی۔ اس سے آپ کو زبردست برتری مل سکتی ہے کہ اگر کوئی آپ کی فائلوں میں گھس رہا ہو۔

حال ہی میں ترمیم شدہ فائلیں

پہلے کی گئی باتوں کو بدنام کرنے کے ل Not ، یہ سمجھیں کہ کوئی بھی آپ کے کمپیوٹر پر چلائی گئی حالیہ سرگرمی کو مٹا سکتا ہے اگر وہ جانتے ہیں کہ کیسے۔ یہ اتنا ہی آسان ہے جتنا بائیں بٹن پر کلک کریں فوری رسائی ، پھر اختیارات ، اور آخر میں، فائل ایکسپلورر کی تاریخ صاف کریں . یقینا، ، آپ جاسوسی کے اس عمل کو مثبت میں بدل سکتے ہیں۔ اگر کسی حالیہ سرگرمی کو حذف کردیا گیا ہے ، تو آپ کو اس بات کا یقین ہو جائے گا کہ یقینا کوئی آپ کی کمپیوٹر فائلوں میں جڑ رہا ہے۔ یہاں تک کہ آپ یہ بھی دریافت کرسکتے ہیں کہ وہ کون سی فائلوں کے گرد گھوم رہی ہیں۔

بس آپ کو نیویگیٹ کرنے کی ضرورت ہے فائل ایکسپلورر اور کھڑکی کے اوپری دائیں حصے میں واقع تلاش کے میدان میں ، ٹائپ کریں تاریخ ساز: . آپ تاریخ کی حد میں اضافہ کرکے تلاش کو مزید بہتر کرسکتے ہیں۔ پورا سال واپس جانا ممکن ہے اگر آپ کو لگتا ہے کہ یہ ایک جاری چیز رہی ہے۔

مارو داخل کریں ، اور آپ ترمیم شدہ فائلوں کی مکمل فہرست دیکھیں گے جن تک رسائی حاصل کی گئی ہے۔ میں کہتا ہوں کہ ان میں ترمیم شدہ صرف وہی فائلیں ہیں جو اصل میں دکھائی دیں گی۔ اگر اسنوفر کسی بھی فائل میں تدوین کر رہا ہو ، تو ممکن ہے کہ آپ کا کمپیوٹر کچھ ثبوت چھوڑ کر اس کو خود سے محفوظ کرے۔ جب آپ کمپیوٹر سے دور تھے تو درج کردہ وقت کو کم کرکے تھوڑا سا اضافی جاسوس کام کریں۔ اس سے آپ کو واضح تصویر ملے گی کہ اس تک کس نے رسائی حاصل کی ہے۔

براؤزر کی تاریخ میں مطابقت نہیں

براؤزر کی تاریخ آسانی سے حذف کردی جاتی ہے۔ اگر آپ کسی شیڈول میں کیشے اور کوکیز صاف کررہے ہیں تو شاید آپ یہ اچھی طرح جانتے ہوں گے تاکہ اپنے براؤزر کو دبانے میں نہ آئیں۔ تاہم ، مجرم کو اپنی پٹریوں کا صحیح طرح سے احاطہ کرنے سے پہلے جلدی میں رخصت ہونے کی ضرورت ہوگی۔

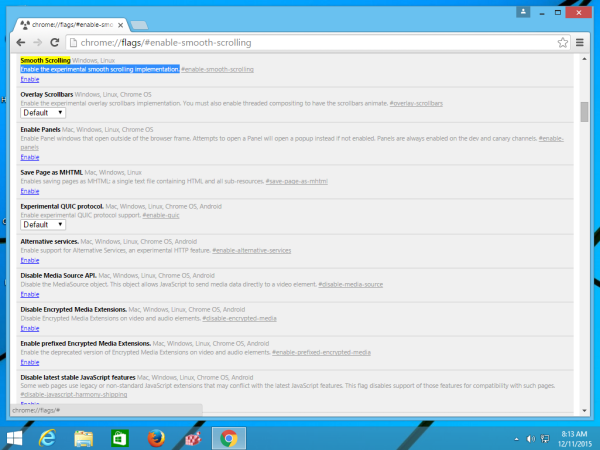

گوگل کروم ، فائر فاکس ، اور ایج سب کے پاس آپ کو اپنی تلاش کی تاریخ دیکھنے کی اجازت دینے کا ایک طریقہ ہے۔ آپ عام طور پر اسکرین کے اوپری دائیں سمت ، جو بھی آئیکن ہوسکتے ہیں اسے ترتیبات میں پاسکتے ہیں۔ اس پر کلک کریں اور تاریخ کا پتہ لگائیں ، پھر اس کے ذریعے بیک ٹریک کریں تاکہ معلوم ہوسکے کہ کیا آپ کو کسی قسم کی بے ضابطگیاں محسوس ہوسکتی ہیں۔ ناواقف ویب سائٹوں کو تلاش کریں کیونکہ وہ یہ ایک بہترین علامت ہوسکتی ہیں کہ کوئی اور آپ کے کمپیوٹر تک رسائی حاصل کر رہا ہے۔

اگرچہ آپ کی تاریخ کو تلاش کرنے کے ل the براؤزر کے مختلف طریقے ہوسکتے ہیں ، لیکن پھر بھی آپ کو پوری تصویر موصول ہوتی ہے۔ یہاں تک کہ تمام براؤزرز کو چیک کرنا بھی فائدہ مند ہے کہ آپ نے اپنی مشین پر کسی خرابی کی وجہ سے انسٹال کررکھا ہے۔ میرے پاس ذاتی طور پر تینوں افراد ہیں جن کا ذکر بہادر براؤزر کے اوپر موجود ہے۔ ان میں سے کوئی بھی آپ کی اجازت کے بغیر انٹرنیٹ پر کسی بھی وجہ سے جاسوسی کے لئے استعمال ہوسکتا ہے۔

ونڈوز 10 لوگن واقعات

لہذا آپ یہ تعین کرنے کی کوشش کے تمام آسان تر طریقوں سے گزر چکے ہیں کہ آیا آپ کے کمپیوٹر میں دراندازی ہوئی ہے۔ پھر بھی ، آپ کے پاس اپنے دعووں کی حمایت کرنے کے لئے ابھی تک ٹھوس ثبوت نہیں ہیں۔ یہ وہ جگہ ہے جہاں ونڈوز 10 لوگن واقعات کام آسکتے ہیں۔

ونڈوز 10 ہوم ہر بار جب بھی ایسا ہوتا ہے لاگ ان کو خود بخود تشریح کردے گا۔ اس کا مطلب یہ ہے کہ جب بھی آپ لاگ ان ہوں گے ، اس وقت اور تاریخ کا پتہ لگایا جائے گا اور آپ کو دیکھنے کے ل. نوٹ کیا جائے گا۔ اصل سوال یہ ہے کہ نوشتہ جات کیسے حاصل کریں اور کیا آپ یہ بھی سمجھیں گے کہ جب آپ یہ کرتے ہو تو آپ کیا پڑھ رہے ہیں؟

اپنے ٹاسک بار پر واقع سرچ بار میں ایونٹ کے ناظرین کو ٹائپ کریں اور جب آباد ہوجائے تو ایپ پر کلک کریں۔ اس کی پیروی کرتے ہوئے سر اٹھاکر ونڈوز لاگ اور پھر سیکیورٹی . آپ کو ونڈوز آئی ڈی کوڈ کے ساتھ مختلف سرگرمیوں کی ایک لمبی فہرست دی جانی چاہئے۔ یہ ممکنہ طور پر کسی ایسے شخص کے لئے گھسے ہوئے اور غیر منطقی گندگی کی طرح لگتا ہے جو آئی ٹی میں روانی نہیں رکھتا ہے۔

خوش قسمتی سے ، میرے پاس آئی ٹی کا 13 سال کا علم ہے اور میں آپ کو بتا سکتا ہوں کہ اس معاملے میں آپ کو صرف ایک اہم کوڈ کی ضرورت ہوگی 4624 ، جو ریکارڈ شدہ لوگن کے لئے ونڈوز آئی ڈی ہے۔ اگر آپ کو کوڈ دیکھنے کو ملتے ہیں 4634 ، یہ ایک انتظامی لاگ ان کوڈ ہے جس کا مطلب ہے کہ آپ کے کمپیوٹر سے ایک اکاؤنٹ لاگ آؤٹ ہو گیا ہے۔ اس تناظر میں اتنا اہم نہیں ہے لیکن آپ کو تعلیم دلانے کے لئے ابھی بھی ایک چھوٹی سی تفریحی حقیقت ہے۔

پرائمری گوگل اکاؤنٹ کو کیسے تبدیل کیا جائے

اس میں سے ہر ایک کی تلاش میں سرگرمیوں کی لمبی فہرست میں اسکرولنگ کرنے کی بجائے جو ہوسکتی ہے 4624 ونڈوز ID ، آپ استعمال کرسکتے ہیں مل… خصوصیت اس خاص خصوصیت کو عمل کے علاقے میں دائیں طرف پایا جاسکتا ہے اور ایک استعمال کیا جاتا ہے دوربین آئیکن کوڈ کو فائنڈ واٹ: ان پٹ ایریا میں ٹائپ کریں اور کلک کریں اگلا تالاش کریں .

مزید گہرائی سے تلاش کے ل if ، اگر آپ کو کمپیوٹر سے دور گزارے گئے عام وقت کے بارے میں معلوم ہوجائے تو ، آپ فلٹرز استعمال کرسکتے ہیں۔ ایکشن سیکشن میں ، فلٹر کرنٹ لاگ پر کلک کریں اور پھر لاگڈ ڈراپ ڈاؤن مینو پر کلک کریں۔ جس ٹائم فریم کی جانچ کرنا چاہتے ہو اس کا انتخاب کریں اور پھر کلک کریں ٹھیک ہے . اس کے بعد آپ انفرادی لاگوں میں سے کسی پر کلیک کرسکتے ہیں کہ اس کے بارے میں مزید معلومات جمع کریں کہ یہ کب ہوا اور کونسا اکاؤنٹ لاگ ان کرنے کے لئے استعمال ہوا تھا۔

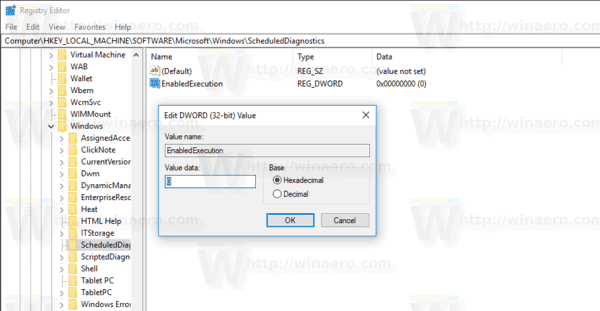

ونڈوز 10 پرو کے لئے لاگن آڈٹ کو فعال کرنا

ونڈوز 10 پرو لاگ ان ایونٹس کا خود بخود اسی طرح آڈٹ نہیں کرتا ہے جس طرح ہوم ورژن کرتا ہے۔ اس خصوصیت کو قابل بنانے کیلئے اسے تھوڑا سا اضافی کام درکار ہوگا۔

آپ:

- ٹائپنگ gpedit ٹاسک بار پر سرچ بار میں۔ یہ ہے گروپ پالیسی ایڈیٹر ، ایک ایسی خصوصیت جس تک ونڈوز 10 ہوم ورژن استعمال کرتے وقت تک رسائی حاصل نہیں کی جاسکتی ہے۔

- اگلا ، پر جائیں کمپیوٹر کی تشکیل .

- پھر، ونڈوز کی ترتیبات میں سیکورٹی کی ترتیبات .

- اس کے بعد مقامی پالیسیاں میں آڈٹ پالیسی .

- اسے ختم کرو لوگن آڈٹ .

- منتخب کریں کامیابی اور ناکامی . اس سے ونڈوز کامیاب اور ناکام لاگ ان کوششوں دونوں کو رجسٹر کرسکے گی۔

- ایک بار جب یہ فعال ہوجائے تو ، آپ آڈٹ اسی طرح گھریلو ورژن کے ل view دیکھ سکتے ہو جس طرح آپ ہوم ورژن کے ل. کرتے ہو وقوعہ کا شاہد .

کمپیوٹر میں گھسنے والے کی روک تھام

اب جب آپ یہ پتہ لگانے کے کچھ طریقے جانتے ہیں کہ آیا آپ کا کمپیوٹر آپ کی اجازت کے بغیر استعمال ہورہا ہے تو ، اب آپ کے حفاظتی پروٹوکول کو تیار کرنے کا وقت آسکتا ہے۔ اول ، کسی کو بھی آپ کی اجازت کے بغیر آپ کی ذاتی ملکیت تک رسائی کی اجازت نہیں ہونی چاہئے۔ اس میں خاندان کے قریبی افراد اور دوست شامل ہیں۔ اگر آپ کو لگتا ہے کہ ان میں سے کوئی ایسا کر رہا ہے تو ، سب سے پہلے براہ راست پوچھنا ہے۔ آپ کو ملنے والے روی attitudeے یا بدبودار نظر کو نظرانداز کریں۔ یہ آپ کی ملکیت ہے اور انہیں اس حقیقت کا احترام کرنے کی ضرورت ہے۔

دخل اندازی کرنے والوں کے خلاف ایک اور بڑا دفاع جس میں ہر شخص سیکھتا ہے وہ ایک مضبوط اکاؤنٹ کا پاس ورڈ بنانا ہے۔ کسی بھی حالت میں آپ کو یہ معلومات کسی اور کو فراہم نہیں کرنا چاہئے۔ سادہ یا پیش قیاسی اور پاس ورڈ بنانے سے گریز کریں نہ کرو اسے لکھ دو۔ جب آپ اس کو سب کے لئے دیکھنے کے لئے بے نقاب چھوڑ دیتے ہیں تو آپ دوسرے فریقوں کو معلومات دینے کا خطرہ مول دیتے ہیں۔

جب بھی آپ رخصت ہوں اپنے کمپیوٹر کو لاک کرنا ناپسندیدگی کو روکنے کا ایک بہت اچھا طریقہ ہے۔ ایک مضبوط پاس ورڈ کے ساتھ مل کر جو آپ نے کسی کو دبا کر نہیں دیا ہے ون + ایل جب بھی آپ اپنے کمپیوٹر سے دور ہوتے ہیں تو یہ ٹھوس دفاع ہوتا ہے۔

ہیکرز اور ریموٹ رسائی

یہ صرف جسمانی دخل اندازی ہی نہیں ہے کہ آپ کو اس کے بارے میں فکر کرنے کی ضرورت ہوگی ، بلکہ سائبر کو بھی۔ اگر آپ انٹرنیٹ سے کسی بھی طرح سے جڑے ہوئے ہیں تو ، اس سے آپ کو آج کے ہائپر منسلک ماحول میں بہت سے خطرات لاحق ہوجاتے ہیں۔ روزانہ کے ہر قسم کے کام آن لائن ہوتے ہیں اور اس طرح کی رسائ کی سطح کے ساتھ ، یہ کام بدصورتی کی نیت کے دروازے کھول سکتے ہیں۔

انسٹاگرام پروفائل تصویر کو کیسے تبدیل کیا جائے

میلویئر آپ کے کمپیوٹر کے سب سے گہرے حصوں میں داخل ہوسکتا ہے کچھ اندرا پوائنٹس سے۔ دھوکہ دہی والا لنک یا ٹروجن ہارس پر مشتمل ایک آسان ای میل جس سے آپ کی ناک کے نیچے سخت حفاظتی خلاف ورزی ہوسکتی ہے۔ سائبر جرائم پیشہ افراد آپ کے ہارڈ ویئر میں محفوظ حساس معلومات تک ریموٹ رسائی حاصل کرسکتے ہیں اور آپ ان لوگوں کو اندر جانے دیں گے۔ انتہائی خوفناک چیزیں۔

میلویئر آپ کے کمپیوٹر کے سب سے گہرے حصوں میں داخل ہوسکتا ہے کچھ اندرا پوائنٹس سے۔ دھوکہ دہی والا لنک یا ٹروجن ہارس پر مشتمل ایک آسان ای میل جس سے آپ کی ناک کے نیچے سخت حفاظتی خلاف ورزی ہوسکتی ہے۔ سائبر جرائم پیشہ افراد آپ کے ہارڈ ویئر میں محفوظ حساس معلومات تک ریموٹ رسائی حاصل کرسکتے ہیں اور آپ ان لوگوں کو اندر جانے دیں گے۔ انتہائی خوفناک چیزیں۔

خوش قسمتی سے ، ریموٹ تک رسائی کا پتہ لگانے کے بہت سارے ٹولز دستیاب ہیں جو آپ کو اپنے سسٹم تک رسائی کا پتہ لگانے اور روکنے میں مدد فراہم کرسکتے ہیں ، ناپسندیدہ گھسنے والوں کو وہاں سے پہلے بسنے سے بچاتے ہیں۔ مستقبل کے حملہ بھی ، خطرات کے انکشاف ہونے سے پہلے ان کو ختم کرنا۔

ریموٹ رسائی کی کھوج کی بنیادی باتیں

اپنے کمپیوٹر ہارڈویئر کی تیسری پارٹی کے ہیرا پھیری کے ذریعہ سائبر کرائم کا شکار بننے سے گریز کریں۔ دور دراز تک رسائی کی شناخت میں کچھ بنیادی باتوں کو سمجھنے سے آپ کو طویل المدت مدد ملے گی۔ اس مسئلے کو حل کرنا ایک ترجیح ہونی چاہئے اور اسے جلد از جلد انجام دینا چاہئے۔

آپ یہ جان سکیں گے کہ جب کوئی آپ کے کمپیوٹر تک رسائی حاصل کرتا ہے کیونکہ درخواستیں بے ساختہ اور آپ کے اپنے عمل سے آزاد ہوں گی۔ اس کی ایک مثال وسائل کا زیادتی ہو گی ، اس رفتار کو کم کرنا جس میں آپ کا کمپیوٹر چل سکتا ہے ، اس کام کو محدود کرتے ہوئے جو آپ انجام دے سکتے ہیں۔ دوسرا آپ کی لانچ کو متحرک کیے بغیر چلائے جانے والے پروگراموں اور ایپلی کیشنز کو دیکھتے ہوئے بھی اس سے آسان تر کیچ ہوگا۔

یہ عام طور پر دخل اندازی کے اشارے ہیں۔ جب آپ کو دخل اندازی کا پتہ چلتا ہے تو سب سے پہلے کام کسی آن لائن کنیکشن سے فوری طور پر منقطع ہوجانا ہے۔ اس کا مطلب دونوں لین پر مبنی ایتھرنیٹ کنکشن کے ساتھ ساتھ وائی فائی بھی ہے۔ یہ خلاف ورزی کو ٹھیک نہیں کرے گا لیکن اس سے ریموٹ تک رسائی اس وقت ہو رہی ہے۔

یہ واقعی تب ہی قابل عمل ہے جب آپ خود کمپیوٹر کے سامنے ہوتے ہیں ، اور خود ہی اس کا مشاہدہ کرتے ہو۔ جب آپ اپنے آلہ سے دور رہتے ہیں تو ہیکنگ کا پتہ لگانے کے لئے قدرے مشکل ہے۔ آپ کو اس مضمون میں درج تمام پچھلے اقدامات انجام دینے کی ضرورت ہوگی۔ تاہم ، آپ ٹاسک مینیجر کو بھی استعمال کرنے کا انتخاب کرسکتے ہیں۔

رسائی کا پتہ لگانے کے لئے ٹاسک مینیجر کا استعمال کرنا

ونڈوز ٹاسک مینیجر کا استعمال اس اندازے کے لئے کیا جاسکتا ہے کہ آیا آپ کے سسٹم پر کوئی پروگرام کھول دیا گیا ہے جو آپ کو معلوم نہیں ہے۔ یہ سچ ہے یہاں تک کہ اگر آپ کی جانچ پڑتال کے وقت مجرم سسٹم میں موجود نہیں ہے۔

ٹاسک مینیجر کو کھولنے کے ل you ، آپ تین میں سے ایک اختیار منتخب کرسکتے ہیں:

- دبائیں Ctrl + Alt + Del بیک وقت نیلے رنگ کی اسکرین کو مٹھی بھر اختیارات کے ساتھ کھینچنا۔ فہرست میں سے ٹاسک مینیجر کا انتخاب کریں۔

- آپ اپنے ٹاسک بار پر دائیں کلک کرسکتے ہیں اور فراہم کردہ مینو سے ٹاسک مینیجر کو منتخب کرسکتے ہیں۔

- ٹائپ کریں ٹاسک مینیجر اپنے ٹاسک بار پر واقع سرچ فیلڈ میں جائیں اور ایک بار ایپ کو فہرست میں آکر منتخب کریں۔

ایک بار ٹاسک مینیجر کے کھول جانے کے بعد ، اپنے ایسے پروگراموں کے لئے تلاش کریں جو فی الحال استعمال ہوسکتے ہیں جو آپ جانتے ہیں کہ نہیں ہونا چاہئے۔ کسی کو ڈھونڈنا اس بات کا اشارہ ہوسکتا ہے کہ کوئی آپ کے آلے تک دور سے رسائی حاصل کر رہا ہے۔ اس سے بھی زیادہ اگر آپ کو ریموٹ تک رسائی حاصل کرنے والا پروگرام چل رہا ہو۔

فائر وال کی ترتیبات

ہیکرز آپ کے فائر وال کے ذریعہ کسی پروگرام کو قابل رسائی فراہم کرسکتے ہیں۔ یہ یقینی بنانے کا ایک یقینی طریقہ ہے کہ آیا آپ کے آلے کو ہیک کیا جارہا ہے یا نہیں۔ آپ کی رضامندی کے بغیر کسی بھی پروگرام تک رسائی حاصل کرنے کے ل. آپ کے ذہن میں ہمیشہ الارم لگانا چاہئے۔ آپ کو ان تبدیلیوں کو فوری طور پر منسوخ کرنے کی ضرورت ہوگی تاکہ آپ کے ہیکر تک رسائی حاصل کرچکے ہیں۔

موجودہ ترتیبات کو جانچنے کے لئے کنٹرول پینل سے ونڈوز فائر وال کی طرف بڑھیں۔ ایک بار جب آپ کو کسی طرح کی تضادات یا اسامانیتاوں کا پتہ چلتا ہے تو ، جو تبدیلیاں ہوئیں ہیں ان کو فورا. دور کردیں ، اپنے کمپیوٹر کو دوبارہ اسٹارٹ کریں ، اور پھر اینٹی وائرس یا اینٹی میلویئر اسکین چلائیں۔

اس مضمون میں سب کچھ ہوچکا ہے اور پھر بھی آپ کو لگتا ہے کہ آپ کی اجازت کے بغیر آپ کے کمپیوٹر تک رسائی حاصل کی جارہی ہے؟ آپ اپنے آلے کو کسی آئی ٹی پروفیشنل تک لے جانا چاہتے ہو جو ریموٹ ایکسیس مانیٹرنگ سوفٹ ویئر کا استعمال کرتے ہوئے مداخلت کا تعین کرنے میں مدد کرسکے۔ یہ یقینی بنانا بھی اچھا خیال ہوسکتا ہے کہ آپ کے ونڈوز اپ ڈیٹس موجودہ ہیں اور آپ کا اینٹی وائرس سافٹ ویئر آپ کی ضروریات کے لئے بہترین ہے۔

![Netflix کے لیے بہترین VPN اختیارات [مئی 2021]](https://www.macspots.com/img/services/47/best-vpn-options.jpg)