زیادہ تر براڈ بینڈ راؤٹرز اور دیگر وائرلیس رسائی پوائنٹس میں ایک اختیاری خصوصیت شامل ہوتی ہے جسے MAC ایڈریس فلٹرنگ، یا ہارڈویئر ایڈریس فلٹرنگ کہتے ہیں۔ یہ ان آلات کو محدود کرکے سیکیورٹی کو بہتر بناتا ہے جو نیٹ ورک میں شامل ہوسکتے ہیں۔ تاہم، چونکہ MAC ایڈریسز کو جعلی یا جعلی بنایا جا سکتا ہے، کیا ان ہارڈ ویئر ایڈریسز کو فلٹر کرنا واقعی مفید ہے، یا یہ وقت کا ضیاع ہے؟

کیا MAC کی توثیق کو فعال کیا جانا چاہئے؟

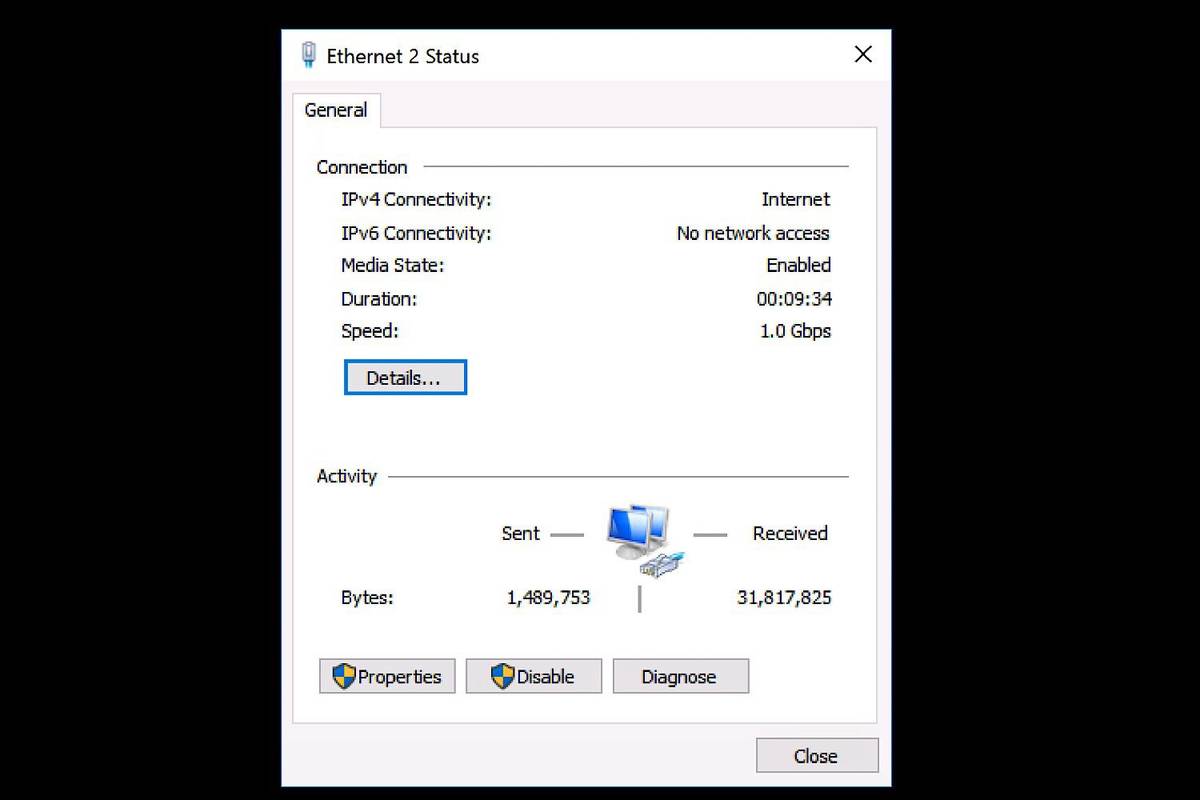

ایک عام وائرلیس نیٹ ورک پر، کوئی بھی ڈیوائس جس کے پاس مناسب اسناد ہیں (SSID اور پاس ورڈ جانتا ہے) وہ روٹر کے ساتھ تصدیق کر سکتا ہے اور نیٹ ورک میں شامل ہو سکتا ہے، مقامی IP ایڈریس حاصل کر کے انٹرنیٹ اور کسی بھی مشترکہ وسائل تک رسائی حاصل کر سکتا ہے۔

میک ایڈریس فلٹرنگ اس عمل میں ایک اضافی پرت کا اضافہ کرتی ہے۔ کسی بھی ڈیوائس کو نیٹ ورک میں شامل ہونے دینے سے پہلے، راؤٹر منظور شدہ پتوں کی فہرست کے خلاف ڈیوائس کے میک ایڈریس کو چیک کرتا ہے۔ اگر کلائنٹ کا پتہ روٹر کی فہرست میں سے ایک سے میل کھاتا ہے تو، رسائی معمول کے مطابق دی جاتی ہے۔ بصورت دیگر، اسے شامل ہونے سے روک دیا گیا ہے۔

لورینزو کارافو / پکسابے۔

ونڈوز 10 رابطہ کی حمایت کو ہٹا دیں

میک ایڈریس فلٹرنگ کو کنفیگر کرنے کا طریقہ

روٹر پر MAC فلٹرنگ کو ترتیب دینے کے لیے، منتظم کو ان آلات کی فہرست ترتیب دینا ہوگی جن میں شامل ہونے کی اجازت ہے۔ ہر منظور شدہ ڈیوائس کا فزیکل ایڈریس ضرور ملنا چاہیے اور پھر ان ایڈریسز کو روٹر میں داخل کرنے کی ضرورت ہے، اور میک ایڈریس فلٹرنگ کا آپشن آن کر دیا جائے۔

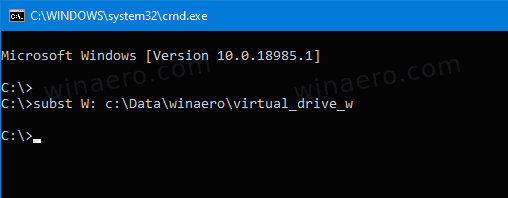

زیادہ تر راؤٹرز ایڈمن کنسول سے منسلک آلات کا میک ایڈریس ظاہر کرتے ہیں۔ اگر نہیں، تو ایسا کرنے کے لیے آپریٹنگ سسٹم کا استعمال کریں۔ ایک بار جب آپ کے پاس میک ایڈریس کی فہرست ہے، تو روٹر کی ترتیبات میں جائیں اور انہیں ان کی مناسب جگہوں پر رکھیں۔

مثال کے طور پر، Linksys Wireless-N راؤٹر پر MAC فلٹر کو فعال کرنے کے لیے، پر جائیں وائرلیس > وائرلیس میک فلٹر صفحہ ایسا ہی NETGEAR راؤٹرز پر کیا جا سکتا ہے۔ کے ذریعے اعلی درجے کی > سیکورٹی > رسائی کنٹرول ، اور کچھ D-Link راؤٹرز میں اعلی درجے کی > نیٹ ورک فلٹر .

کیا MAC ایڈریس فلٹرنگ نیٹ ورک سیکورٹی کو بہتر بناتا ہے؟

اصولی طور پر، آلات کو قبول کرنے سے پہلے روٹر کا کنکشن چیک کرنے سے نیٹ ورک کی بدنیتی پر مبنی سرگرمی کو روکنے کے امکانات بڑھ جاتے ہیں۔ وائرلیس کلائنٹس کے میک ایڈریس کو صحیح معنوں میں تبدیل نہیں کیا جا سکتا کیونکہ وہ ہارڈ ویئر میں انکوڈ ہیں۔

گوگل دستاویز نے متن کو پیچھے چھوڑ دیا

تاہم، ناقدین نے نشاندہی کی ہے کہ MAC ایڈریسز جعلی ہو سکتے ہیں، اور پرعزم حملہ آور جانتے ہیں کہ اس حقیقت سے کیسے فائدہ اٹھایا جائے۔ حملہ آور کو اب بھی اس نیٹ ورک کو توڑنے کے لیے درست پتے میں سے ایک کو جاننے کی ضرورت ہوتی ہے، لیکن یہ بھی کسی ایسے شخص کے لیے مشکل نہیں ہے جو نیٹ ورک سنففر ٹولز استعمال کرنے کا تجربہ رکھتا ہو۔

تاہم، اسی طرح جیسے آپ کے گھر کے دروازوں کو تالا لگانا زیادہ تر چوروں کو روکتا ہے لیکن پرعزم افراد کو نہیں روکتا، MAC فلٹرنگ قائم کرنا اوسط ہیکرز کو نیٹ ورک تک رسائی حاصل کرنے سے روکتا ہے۔ زیادہ تر لوگ یہ نہیں جانتے کہ MAC ایڈریس کو دھوکہ دینا یا منظور شدہ پتوں کی روٹر کی فہرست تلاش کرنا ہے۔

MAC فلٹرز مواد یا ڈومین فلٹرز کی طرح نہیں ہیں، جو نیٹ ورک کے منتظمین کے لیے مخصوص ٹریفک (جیسے بالغ اور سوشل نیٹ ورکنگ سائٹس) کو نیٹ ورک کے ذریعے بہنے سے روکنے کے طریقے ہیں۔