ونڈوز اپ ڈیٹ کلائنٹ کو ابھی زندہ رہ جانے والی زمین والی بائنریز (ایل ایل بینس) کی فہرست میں شامل کیا گیا ہے جو حملہ آور ونڈوز سسٹم پر بدنیتی پر مبنی کوڈ کو انجام دینے کے لئے استعمال کرسکتے ہیں۔ اس طرح سے بھری ہوئی ، نقصان دہ کوڈ سسٹم کے تحفظ کے طریقہ کار کو نظرانداز کرسکتا ہے۔

ایمیزون فائر ٹیبلٹ پر گوگل کروم

اگر آپ ایل ایل بینز سے واقف نہیں ہیں ، تو وہ مائیکروسافٹ کے دستخط شدہ ایکزیکیوٹیبل فائلیں ہیں جو OS کے ساتھ ڈاؤن لوڈ یا بنڈل ہیں ، جن کو کوڈ ڈاؤن لوڈ ، انسٹال کرتے ہوئے یا بدنیتی کوڈ پر عمل درآمد کرتے وقت پتہ لگانے سے بچنے کے لئے کسی تیسرے فریق کا استعمال کیا جاسکتا ہے۔ ایسا لگتا ہے کہ ونڈوز اپ ڈیٹ کلائنٹ (ووکلیٹ) ان میں سے ایک ہے۔

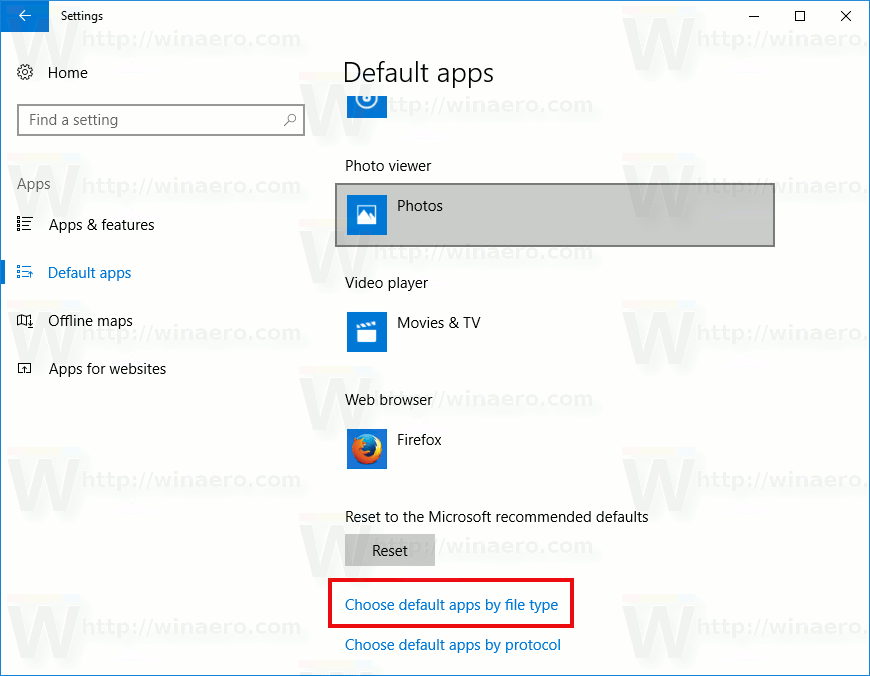

یہ آلہ٪ ونڈیر system32 wuauclt.exe کے تحت واقع ہے ، اور اسے کمانڈ لائن سے ونڈوز اپ ڈیٹ (اس کی کچھ خصوصیات) کو کنٹرول کرنے کے لئے ڈیزائن کیا گیا ہے۔

ایم ڈی ایس ای سی محقق ڈیوڈ مڈل ہورسٹ نے دریافت کیا کہ ووکلاٹ کو حملہ آور بھی ونڈوز 10 کے نظام پر بدنیتی کوڈ پر عمل درآمد کرنے کے لئے استعمال کرسکتے ہیں جس میں اسے صوابدیدی خصوصی طور پر تیار کردہ ڈی ایل ایل سے لوڈ کرکے کمانڈ لائن کے اختیارات درج کیے جاسکتے ہیں۔

wuauclt.exe / اپ ڈیٹ ڈپلائمنٹ پرووائڈر [path_to_dll] / رن ہینڈلر کام سرورمکمل_پاٹ_تو_ڈی ایل ایل حصہ حملہ آور کی خصوصی طور پر تیار کی گئی DLL فائل کا مطلق راستہ ہے جو منسلک ہونے پر کوڈ پر عمل درآمد کرتا ہے۔ ونڈوز اپ ڈیٹ کلائنٹ کے ذریعہ چل رہا ہے ، یہ حملہ آوروں کو اینٹی وائرس ، ایپلی کیشن کنٹرول اور ڈیجیٹل سرٹیفکیٹ کی توثیق سے تحفظ کو نظرانداز کرنے کے قابل بناتا ہے۔ بدترین بات یہ ہے کہ مڈل ہورسٹ کو جنگل میں اس کا استعمال کرتے ہوئے ایک نمونہ بھی ملا۔

آپ کو کیسے پتہ چلے گا کہ کون آپ کو فیس بک پر ڈکیتی ہے

قابل غور بات یہ ہے کہ اس سے قبل یہ دریافت کیا گیا تھا کہ مائیکروسافٹ ڈیفنڈر میں صلاحیت شامل ہے انٹرنیٹ سے کسی بھی فائل کو ڈاؤن لوڈ کریں اور سیکیورٹی چیک کو نظرانداز کریں۔ خوش قسمتی سے ، ونڈوز ڈیفنڈر اینٹیمال ویئر کلائنٹ ورژن 4.18.2009.2-0 سے شروع ہوکر مائیکروسافٹ نے ایپ سے موزوں آپشن کو ہٹا دیا ہے ، اور اب اسے خاموش فائل ڈاؤن لوڈ کے لئے استعمال نہیں کیا جاسکتا ہے۔

ذریعہ: سونے والا کمپیوٹر

![[اپریل 2021] تمام آئی فون کو غیر مقفل کرنے کا طریقہ](https://www.macspots.com/img/smartphones/18/how-unlock-all-iphones.jpg)